윈디하나의 블로그

윈디하나의 누리사랑방. 이런 저런 얘기

991 개 검색됨 : 기술,IT 에 대한 결과

- 글쓴시간

- 분류 기술,IT

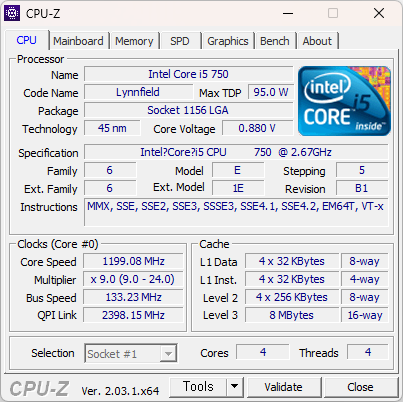

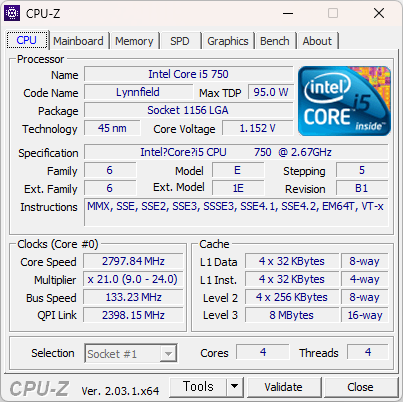

CPU 모니터링 프로그램을 계속 보고 있자면, CPU 사용량이 적을때에는 클럭 속도를 낮추고, 사용량이 많아지면 클럭 속도를 높이는 걸 볼 수 있다. 이건 CPU 의 기능이기도 한데, 사용하지 않을 대 클럭을 낮춰 소비전력을 줄이는 기능이 작동하고 있는 셈이다.

x9 배수가 적용되어 1.2GHz 으로 작동중이다.

x21 배수가 적용되어 2.8GHz 으로 작동중이다.

이런 기능은 CPU 에 내장되어있는 기능이기도 하다. 보통 CPU 의 절전 기능은 C State 로 구분한다.

- C0: 작동상태

- C1: Halt. 소프트웨어를 통해 CPU 기본 내부 클록을 중지하고, 버스 인터페이스 장치와 APIC가 계속 최고 속도로 실행됩니다. 486DX4 이상

- C1E: Enhanced Halt. (소프트웨어를 통해) CPU 기본 내부 클록을 중지하고 CPU 전압을 낮추며, 버스 인터페이스 장치와 APIC가 계속 최고 속도로 실행됩니다. 모든 소켓 775 CPU

- C1E: 모든 CPU 내부 클록을 중지합니다. AMD Turion 64, 65-nm Athlon X2 및 Phenom CPU

- C2: Stop Grant. 하드웨어를 통해 CPU 기본 내부 클록을 중지하고, 버스 인터페이스 장치와 APIC가 계속 최고 속도로 실행됩니다. 486DX4 이상

- C2: Stop Clock. 하드웨어를 통해 CPU 내부 및 외부 클록을 중지합니다. 486DX4, Pentium, Pentium MMX, K5, K6, K6-2, K6-III만 해당

- C2E: Extended Stop Grant. 하드웨어를 통해 CPU 기본 내부 클록을 중지하고 CPU 전압을 낮추며, 버스 인터페이스 장치와 APIC가 계속 최고 속도로 실행됩니다. Core 2 Duo 이상(Intel 전용)

- C3: 모든 CPU 내부 클록을 중지합니다. Pentium II, Athlon 이상(Core 2 Duo E4000 및 E6000 제외)

- C3: Deep Sleep. 모든 CPU 내부 및 외부 클록을 중지합니다. Pentium II 이상(Core 2 Duo E4000 및 E6000 제외), Turion 64

- C3: AltVID. 모든 CPU 내부 클록을 중지하고 CPU 전압을 낮춥니다. AMD Turion 64

- C4: Deeper Sleep. CPU 전압을 낮춥니다. Pentium M 이상(Core 2 Duo E4000 및 E6000 Series 제외), AMD Turion 64

- C4E,C5: Enhanced Deeper Sleep. CPU 전압을 더 낮추고 메모리 캐시를 끕니다. Core Solo, Core Duo 및 45-nm 모바일 Core 2 Duo 전용

- C6: Deep Power Down. 0V를 포함한 임의값으로 CPU 내부 전압을 낮춥니다. 45-nm 모바일 Core 2 Duo 전용

- C7: Deep Power Down. L3 캐시 전력 공급 중단=메모리 컨트롤러 전력 공급 중단

- C7s: C7s 는 C7 에 PLL(phase lock loop, 프로세서의 레퍼런스 클럭 생성기)을 중단시킨다.

- C8: Deeper Power Down. 프로세서 전력 공급 중단. 시스템 클럭만 살아있는 상태다.

- C9: Deeper Power Down. 프로세서 전력 공급 중단. 시스템 클럭만 살아있는 상태다.

- C10: Deeper Power Down. 프로세서 전력 공급 중단. 시스템 클럭만 살아있는 상태다.

- EIST (Enhanced Intel SpeedStep Technology): 인텔에서 개발한 OS와 연동되는 절전 기능. C1E 보다 더 미세하게 조정한다. OS 에서 지원해줘야 쓸 수 있는 기능이고 윈도7 이상부터 기본지원된다. C1E 가 10,40 배속으로 조정한다면 EIST 는 10~40 까지 조정하는 식이다. 하지만 응답성이 낮기 때문에 고성능을 추구하는 경우에는 끄고 사용하곤 했다. 필자도 끄고 사용한다. C1E 는 활성화 하고 EIST 는 비활성화 하는식이다.

C6, C7의 경우 CPU 에서는 소모되는 전력이 극단적으로 낮아지는데, 이 때문에 해당 스펙을 지원하는 파워서플라이가 필요하다. CPU 소비전력이 너무 낮아 파워 서플라이의 OCP(Over Current Protection)가 작동해서 시스템 전원을 차단하기 때문이다. (쉽게 말하면 12V2 에서 0.05A 이하 출력 가능해야 함. 기존 규격은 0.5A였다) 따라서 오래된 파워 서플라이 또는 저가 파워서플라이를 사용중인경우 바이오스에서 C6/C7으로 진입하지 않도록 조정해야 한다.

저 많은 C 스테이트들을 다 사용하는건 아니다. C0, C1E, C6/C7, C8/C9/C10 정도만 알고 있으면 된다.

----

https://www.dell.com/support/kbdoc/ko-kr/000060621/c-state%EB%8A%94-%EB%AC%B4%EC%97%87%EC%9D%B8%EA%B0%80

- 글쓴시간

- 분류 기술,IT/하드웨어 정보

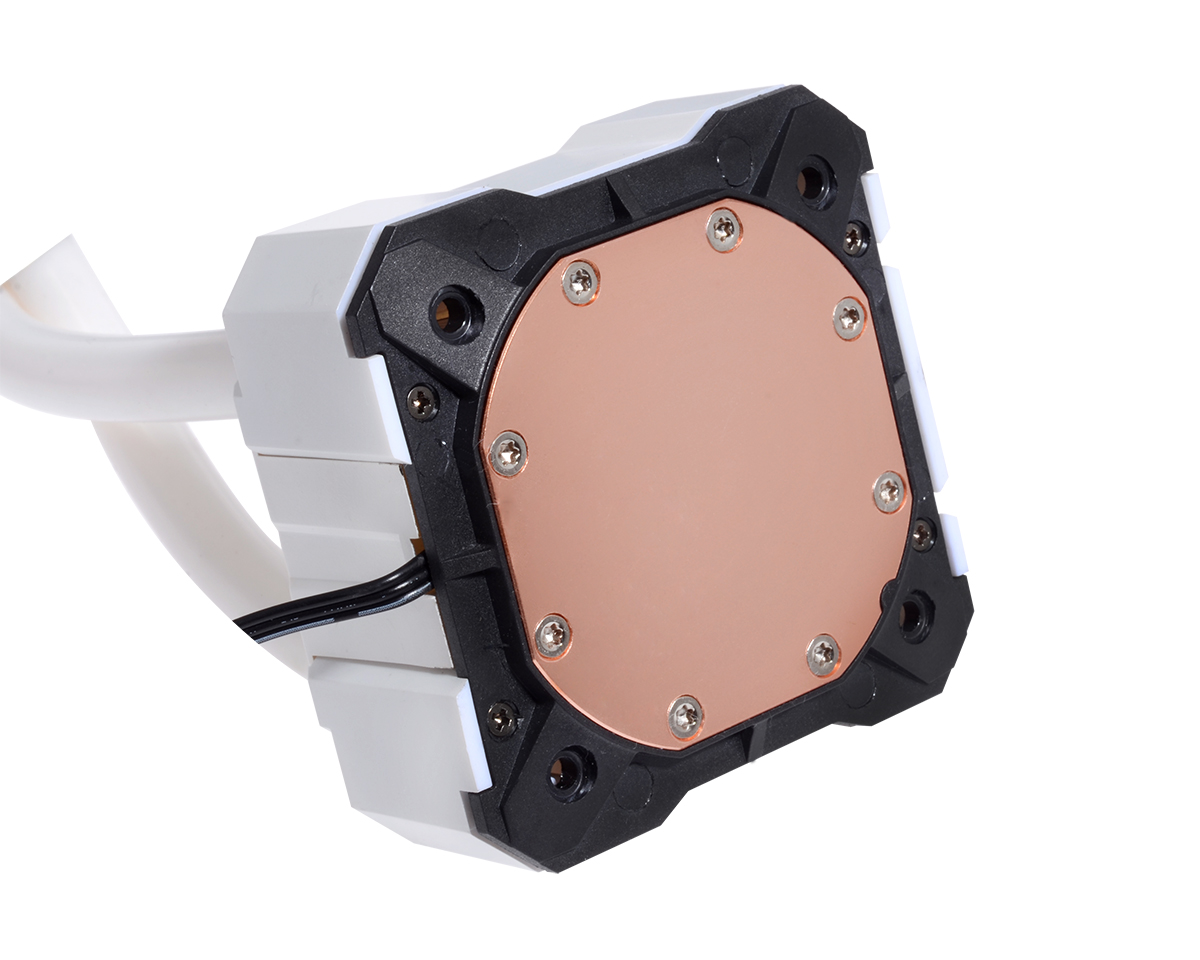

일체형 1열 수랭 쿨러.

※ 스펙

Intel: LGA2011,2066,115X,1366

AMD: AM4,AM3,AM2,FM1,FM2

TDP 150W

- LGA775 를 지원하지 않는게 조금 아쉽다. 공식 지원은 아니지만 실제로 끼워 보니 사용 가능해 보일 정도로 들어가긴 한다.

수랭이라는걸 처음 해봤다. 한번 맛보기로 해본건데 괜찮으면 본격적으로 해볼 요량이다.

- 당근에서 만냥에 구매했다. 번들 팬은 고장나서 다른걸로 준다고 했다.

- 일단 기본적으로 괜찮았다. 뭔가 뽀대도 난다. 원래 라디에이터에 대한 로망같은게 있어서 그럴지도 모르겠다.

- 생각보다는 물 흐르는 소리가 난다. 온도가 어느정도 오르면 물소리가 안들릴 정도로 괜찮아지는데, 그래도 가끔 나긴 한다.

- 일체형 수랭 시스템 안에 물이 꽉 차있는게 아니다. 온도가 오르면 물의 부피가 커져 내압이 커지는데 물이 꽉 차있는 경우 터질 수 있기 때문이다. 따라서 밀봉되어있는 일체형 수랭 시스템에서는 이를 감안해 물을 꽉 채우지는 않는다.

- 그렇다고는 해도 물과 공기가 섞여 순환된다는건 아니다. 공기가 거의 없기 때문이다. 꽉 차 있는게 아니라는 거지 아주 약간의 공기가 있을뿐 거의 무시해도 될 정도다. 만약 처음 살때보다 수랭 쿨러에서 물이 흐르는 소리가 자주 나거나 크게 난다면 물을 보충해줘야할 수 있다. 수중 모터 돌아가는 소리가 들리지 않고, 물 흐르는 소리도 안들린다. 만져봐야 뭔가가 떨리는 느낌이 나는 정도다.

- 수랭 쿨러는 설치에 약간의 제약이 있다. 워터 블록은 항상 물로 꽉 차 있어야 한다. 그럴려면 라디에이터의 출수구로 공기가 빠져나오지 않아야 한다. 수랭 시스템 안에서 물은 아래로, 공기는 가벼워 위로 가기 때문에 이를 이용해 라디에이터 출수구의 위치를 정해야 한다. 워터블록으로 공기가 많이 들어가게 되면 CPU 냉각이 잘 되지 않기 때문에 CPU 온도가 오르고, 그로 인해 고장이 발생할 수 있다. 심지어는 고열로 인해 워터블록 부위가 터질수도 있고 펌프가 고장날 수 있다.

- 번들 공랭 쿨러를 사용할 경우 부가적인 기능으로, CPU 주변(전원부나 칩셋, 메모리)으로 바람이 불기 때문에 조금이나마 냉각되는 효과가 있었는데, 수랭을 사용하면 이런 부가적인 효과가 없어진다. 따라서 케이스 자체의 쿨링과 바람의 방향, 풍량등에 신경 써야 한다. 그리고 이런걸 다 따지려면 큰 케이스를 사용하는게 유리하다.

- 라디에이터에 장착하는 쿨러는 풍량(단위 CFM)만큼 풍압(단위 mmH2O)에도 신경 써야 한다. 라디에이터 바로 앞에 장착되기 때문에 풍량이 좋지만 풍압이 약한 팬을 사용하면 바람이 안분다.

----

2024.09.26 추가

물을 보충해주었다. 1년에 한번정도, 약국에서 증류수 사와서 (2리터에 2,000원) 대략 70ml 보충해준다. 작년이맘 때 한번 했고, 올해는 오늘 했다. 시스템을 1년 내내 켜 놓는데다 부하도 제법 걸리기 때문에 좀 더 빨리 마르는것 같기도 하다.

- 글쓴시간

- 분류 기술,IT/하드웨어 정보

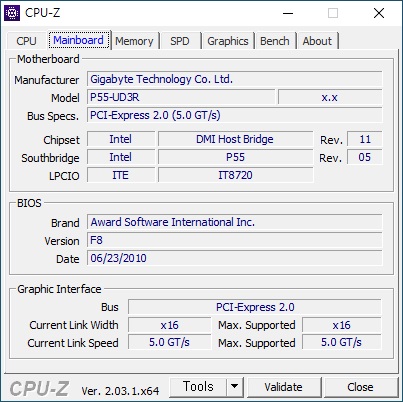

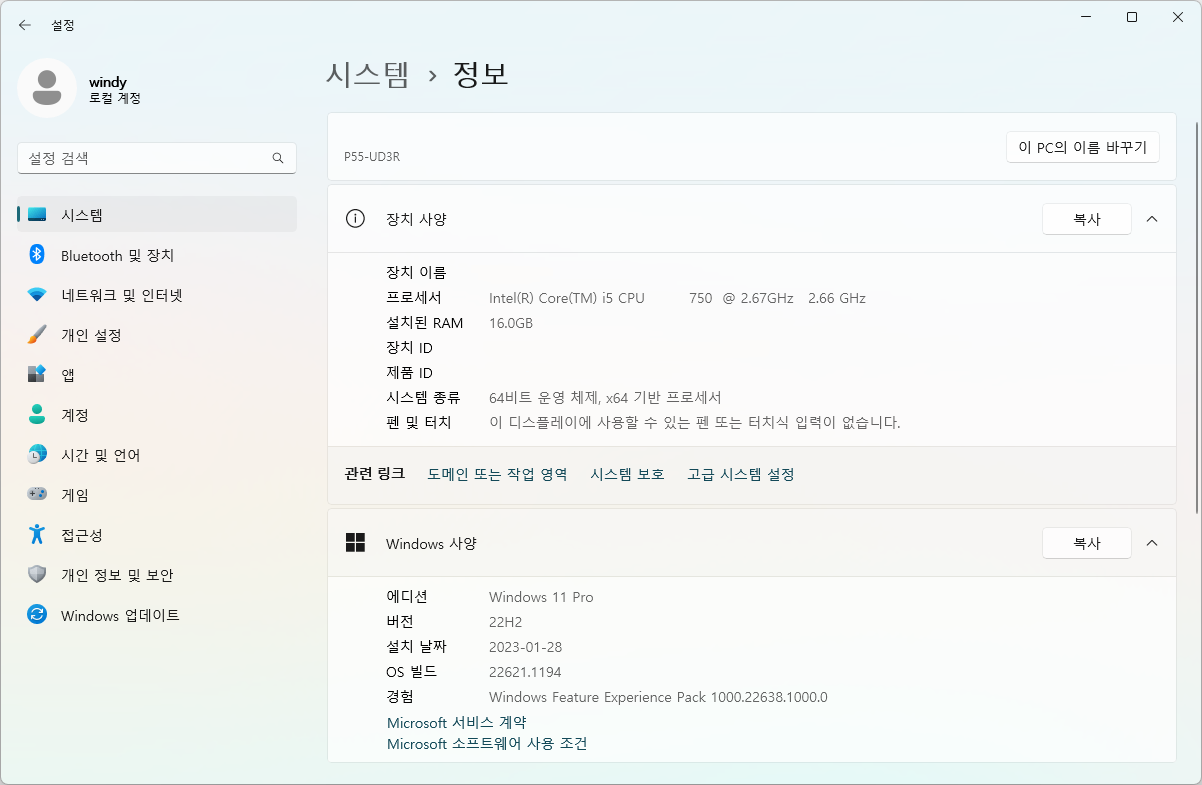

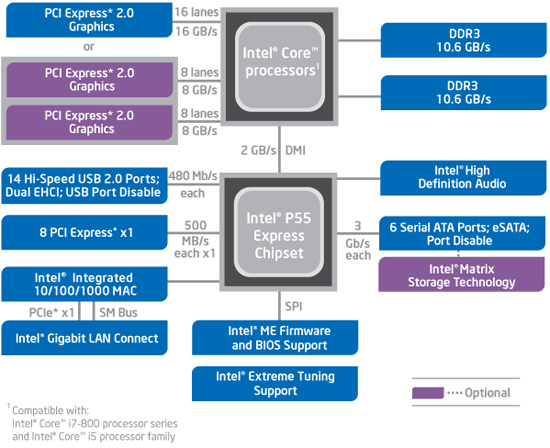

ATX Form Factor

Lynnfield, Clarkdale 프로세서 지원

P55 칩셋

4 x 1.5V DDR3 DIMM 소켓, DDR3 2200, 최대 16GB, XMP 지원

Realtek ALC888 codec, S/PDIF

Realtek RTL8111D NIC

PCIe 2.0 x16, PCIe x4, PCIe x1, 4 x PCI

SATA 8개 포트, eSATA 2개, USB 2 14개

한글 매뉴얼

GIGABYTE 의 고급 보드의 시초. 이것저것 많이 넣었다. 2023년 지금에서야 큰 의미 없는 기능이지만 말이다.

크게 기대 안하고 중고구매 한거긴 한데 잘 되었다. 처음엔 이유없는 파워 다운현상이 있다가 바이오스에서 설정 변경하고 나서 괜찮아졌다. 아무래도 최신 규격 파워이어야 하는듯. 관련 글은 시간나는대로 쓸 예정이다.

- 윈도11 설치 성공! 윈도 설치하다가 블루스크린(BSOD)이 보여서 포기하고 있다가, 문득 오류나는 지점이 네트워크 구성이라는 거에 착안해 내장 LAN 을 비활성화했다. 그렇게 윈도11 설치 성공했다.

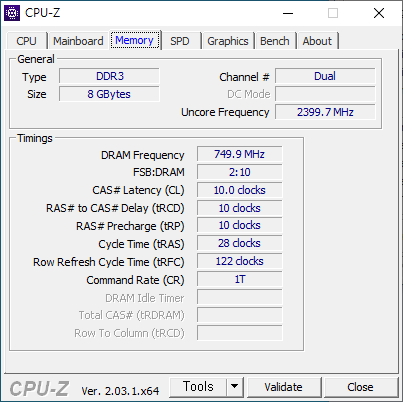

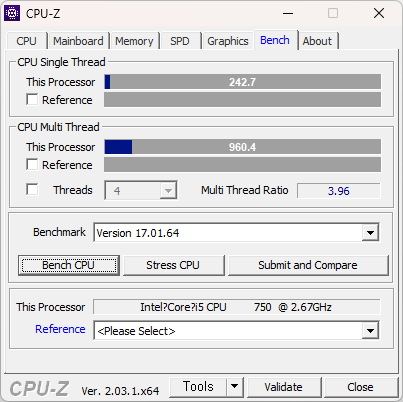

- 오버도 생각보다는 잘 되었다.

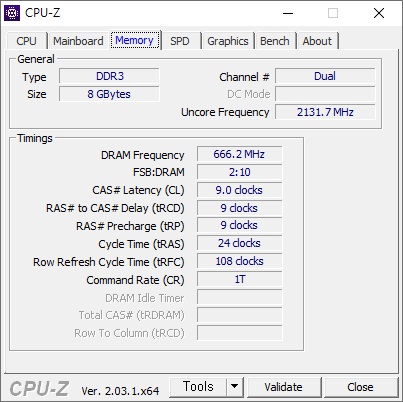

오버 되는것 까지만 확인하고 원상 복구했다.

- PSU 좋은거 써야 한다. 10년 넘은 구형 PSU 사용하다가 이유없이 꺼지곤 해서 2022년 말에 구매한 신형 PSU 사용하니 안꺼졌다. 이럴수가.

----

2023.04.09

전원이 들어오지 않는다. 몇일전부터 삐~~~ 하는 고주파 소리가 크게 들렸었는데, 한번 꺼지더니 다시는 전원이 들어오지 않는다. 마더보드의 전원부 문제로 추정한다. 겉보기에는 문제 없지만 말이다. 에혀. 그냥 포기. 그래도 한 3개월썼남.

- 글쓴시간

- 분류 기술,IT/하드웨어 정보

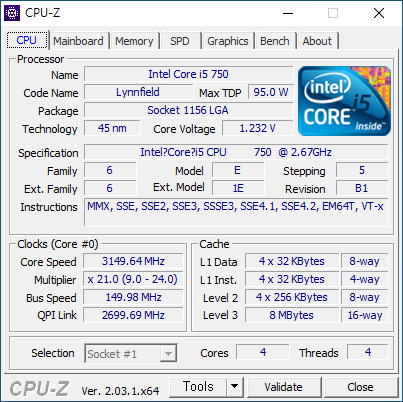

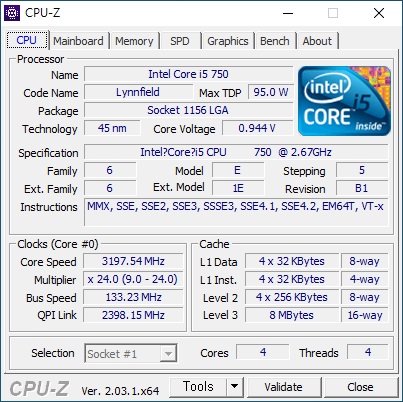

당근에서 마더보드와 같이 구매. 총 구매가격은 5000냥. 그냥 싼김에 구매했다.

- 스펙

2009.Q3

2.66 GHz (Turbo 3.20GHz)

LGA1156

8MB L3 Cache

TDP 95W

Memory MAX 16GB DDR3 1333

PCIe 2.0 x16, 2x8

SEE 4.2, VT-x with EPT

- 인텔의 네할렘 아키텍처부터 PC 최초로 메모리 컨트롤러와 PCIe 레인을 코어 패키지에 합했다. 그래서 FSB나 North Bridge, South Bridge 라는 개념이 사라졌다. 따라서 시스템 구성시 North Bridge 역할을 했던 칩셋이 필요 없어지고, 그만큼 North Bridge 용 칩셋에서 나는 발열이 없어졌기 때문에 시스템 냉각에 유리했다.

당시엔 신선한 개념이었는데, 성능이 전 세대인 Core2 와 차이 없었다. 합하기만 했을 뿐 최적화 된게 아니었기 때문에 성능은 이전 아키텍처와 큰 차이 없었다. 실제로 벤치해봐도 마찬가지고 실 사용에서도 마찬가지였다. 그래서 Core2 의 수명을 더 늘여준 셈이 되었다. 이때에는 아직 SSD 가 일반화 되기 전이라 디스크 I/O 성능이 시스템 전체의 성능을 발목잡고 있던 시기였고, 그래서 RAID 구성이 유행이었다.

하지만 EPT(Extended Page Table) 를 지원하기 때문에 가상화 사용시에는 성능이 매우 좋았다. EPT 는 Nested Page 나 SLAT(Secondary Level Address Translation) 라고도 불리는데, MMU(Memory Management Unit)에 있는 TLB(Translate Lookup Bufffer)가 Guest-OS 를 구분해 지원된다. 즉 Guest-OS 에서도 TLB 기능을 적극 활용할 수 있게 된다. - 간단히 말하면 가상OS 실행할때 매우 빨라진다.

- 글쓴시간

- 분류 기술,IT/하드웨어 정보

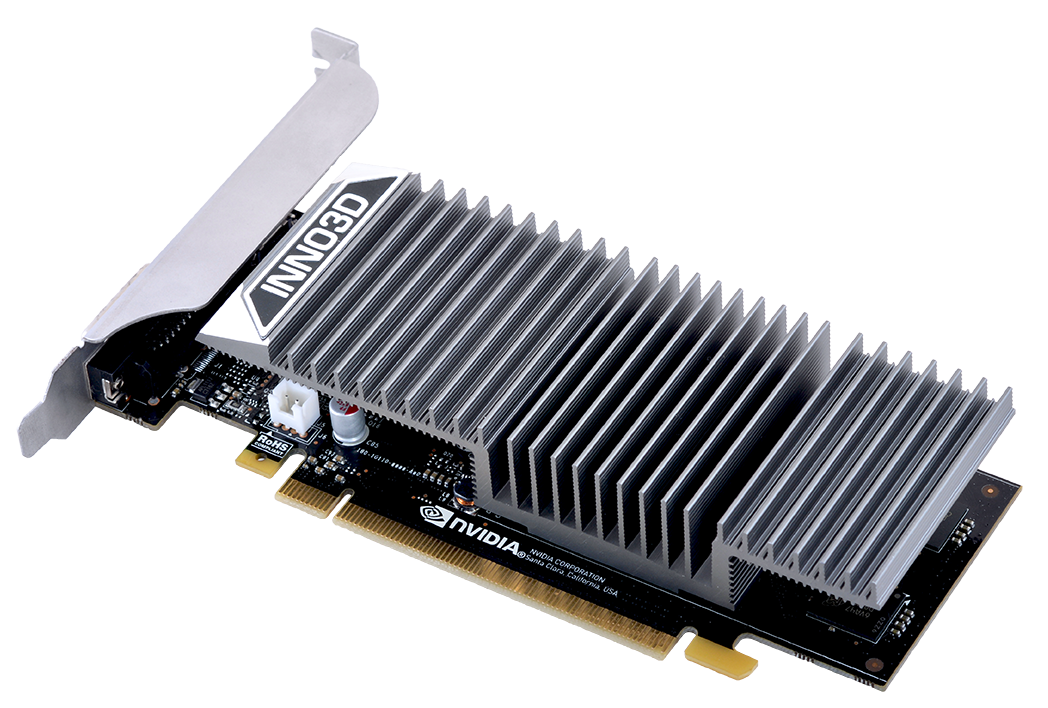

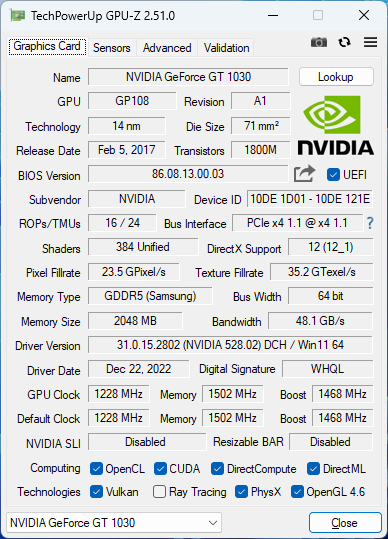

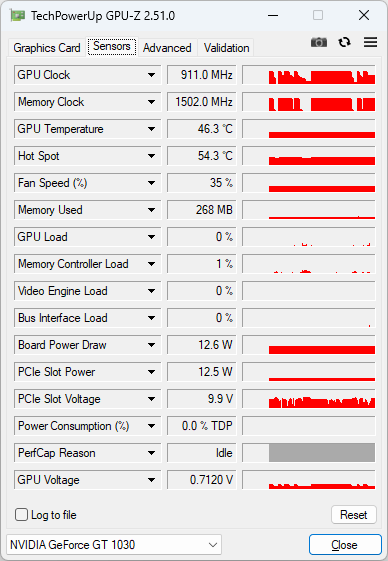

Inno3D Geforce GT1030

당근에서 저렴하게 구매했다. 5만냥. 현재 신품 최저가는 10만냥이다. 2022.08 제조한 제품으로, 무상 A/S 남아있는 제품이다. 팬 없는 제품이다. 팬이 없는건 게임용으로 사용하기엔 적절하지 않지만, 조용하기 때문에 주로 유튜브나 동영상 감상용으로 많이 구매한다. 4K 지원한다.

확실히 지난번에 쓰던것보다는 빠르다. 특히 h.265 하드웨어 가속이 되니 좋다. 진작 쓸껄 그랬다. 어차피 몇주 후에는 1030 지를 예정이긴 했다.

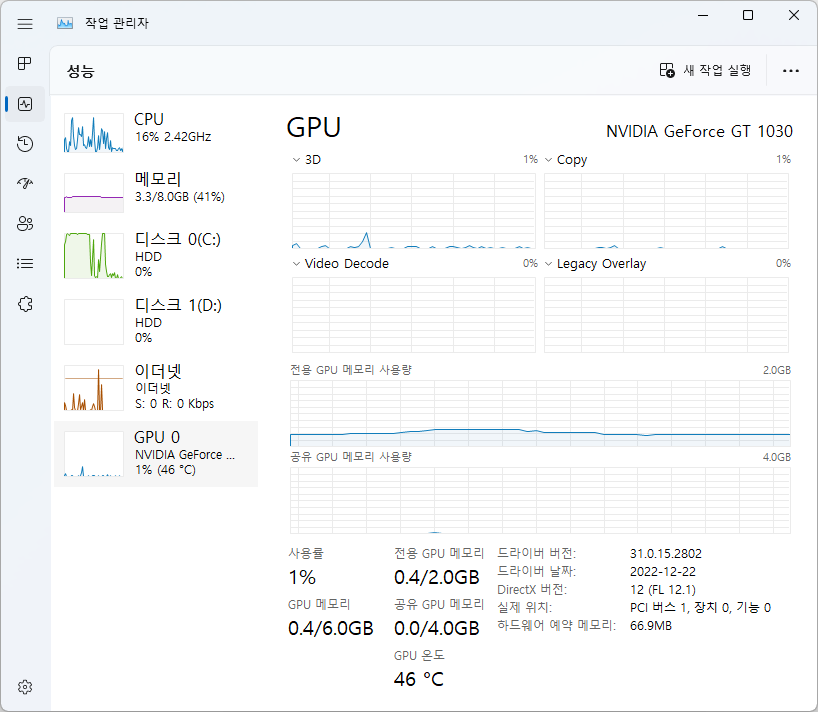

윈도11 지원되기 때문에 작업관리자에 아래와 같이 뜬다. 팬이 없기 때문에 특히 온도에 주의해야 한다. 게임만 안하면 별로 신경 안써도 되겠지만 말이다.

nVidia GT 1030 은 GT 의 마지막 제품이고 (이후에는 GTX 나 RTX만 나옴) LP형 팬리스의 마지막 제품이다. 이후에는 모두 팬을 달고 나온다. 2024년 현재 소비전력 30W 대인 소비자용 GPU 의 마지막 제품이기도 하다. 이후 기술로도 30W 제품을 맘먹으면 만들 수 있겠지만, 아직 까진 안만들었다. 외장 그래픽 카드는 내장 그래픽보다 성능이 좋아야 하기때문에, 성능을 좋게 하려면 소비전력 30W 으로는 못만든다. 따라서 앞으로도 만들일 없다고 본다.

- 글쓴시간

- 분류 기술,IT

Wraith Prism

AMD CPU 구매시 주는 기본 쿨러(기쿨, 또는 번들 쿨러)에 Wraith 라고 이름 붙였다. 기존에 주던 이름 없는 기본 쿨러보다는 좋은거지만, 리테일 시장에서 판매되는 사제 쿨러가 기본 쿨러보다는 좋기 때문에 (반대로 기본 쿨러보다 좋지 않은 사제 쿨러는 안팔린다. 사야할 이유가 없다) 어차피 사용하지 않을 기본 쿨러를 저렴하게 판매하곤 한다. 잘 안팔리지만 말이다.

※ Wraith

- FX 8370, FX 8350, A10-7890K, FX 6350

왼쪽부터 Wraith Prism, Wraith Spire, Wraith Stealth

※ Wraith Stealth

- 라이젠 8600G, 8500G, 8300G, 7600, 5700G, 5600X, 5600GT, 5600G, 5500GT, 3600, 2600, 2400G, 1400, 3300X, 3200G, 3100, 2200G, 1300X, 1200

- 중고로 5,000원 정도다.

※ Wraith Spire

- 라이젠 3600X, 3400G, 2600X, 1600, 1500X

- 중고로 5,000원 정도다.

※ Wraith Spire LED

- 라이젠 8700G, 5700, 2700, 1700

- 중고로 7,000원 정도다.

※ Wraith Prism

- 라이젠 2700X, 3700X, 3800X, 3900X, 7700, 7900

- 중고로 10,000원 정도다.

----

AMD Wraith Prism Cooler

- 글쓴시간

- 분류 기술,IT

코드명 공정 출시 제품군 소켓 메모리규격 칩셋 기능 ------------ -------- ---- ----------- -------- ---------- ---- ----- Bulldozer GF 32nm 2011 FX x1xx AM3+ DDR3 aka Zambezi, MMX(+), SSE4.2, SSE4a, NX bit, AMD64, AMD-V, IOMMU,[2] AES, CLMUL, AVX, XOP, FMA4, F16C, ABM, Turbo Core 2.0, PowerNow!, ECC Piledriver GF 32nm 2012 FX x3xx AM3+ DDR3 aka Vishera, MMX(+), SSE4.2, SSE4a, NX bit, AMD64, AMD-V, IOMMU,[2] AES, CLMUL, AVX, AVX 1.1, XOP, FMA3, FMA4, F16C, ABM, BMI1, TBM, Turbo Core, PowerNow!, EVP, ECC Steamroller GF 28nm 2014 Axx FM2+ DDR3 aka Kaveri, MMX, SSE4.2, SSE4a, AMD64, AMD-V, AES, CLMUL, AVX, AVX 1.1, XOP, FMA3, FMA4, F16C, ABM, BMI1, TBM, Turbo Core Excavator GF 28nm 2016 Axx-7xxx,8xxx FM2+,AM4 DDR3,4 aka Carrizo, MMX, SSE4.2, SSE4a, AMD64, AMD-V, AES, CLMUL, AVX, AVX 1.1, AVX2, XOP, FMA3, FMA4, F16C, ABM, BMI1, BMI2, TBM, RDRAND, Turbo Core Zen GF 14nm 2017 Ryzen 1xxx AM4 DDR4 3xx 윈도11최소 Zen+ GF 12nm 2018 Ryzen 2xxx AM4 DDR4 3xx 윈도11권장 Zen 2 TSMC 7nm 2019 Ryzen 3xxx AM4 DDR4 4xx SSE4A, FSGSBASE, FMA3, UMIP, AVX2 Zen 3 TSMC 7nm 2020 Ryzen 5xxx AM4 DDR4 5xx VAES, VPCLMUL, -SSE4A Zen 4 TSMC 5nm 2021 Ryzen 7xxx AM5 DDR5 6xx AVX-512 (with 256bit Register), GFNI Zen 5 TSMC 4nm 2024 Ryzen 9xxx AM5 DDR5 8xx AVX-512, AVX-VNNI

Zen: MOVBE, MMX, SSE, SSE2, SSE3, SSSE3, SSE4.1, SSE4.2, POPCNT, AVX, AVX2, AES, PCLMUL, RDRND, F16C, BMI, BMI2, RDSEED, ADCX, PREFETCHW, CLFLUSHOPT, XSAVE, SHA, CLZERO

- AVX2 는 처음 추가되었을때에는 128비트씩 2번 실행하도록 구현되었다. 그래서 2사이클에 실행했다.

- AVX512 는 처음 추가되었을때에는 256비트씩 2번 실행하도록 구현되었다. 그래서 2사이클에 실행되었다.

아키텍처 Zen Zen+ Zen 2 Zen 3

코드명 Summit Raven Pinnacle Picasso Matisse Renoir Vermeer Cezanne

Ridge Ridge Ridge

---------- --------- ------ -------- -------- -------- -------- ---------- ----------

Ryzen 9 3950X 5950X

3900X,XT 5900X

Ryzen 7 1800X 3800X,XT 5800X,X3D

1700,X 2700,X 3700X 5700X,X3D 5700,G

Ryzen 5 1600,X,AF 2600,X 3600,X,XT 4600G 5600,X,X3D 5600G,GT

1500X 4500 5500,GT

1400 2400G 3400G

Ryzen 3 1300X 3300X

1200,AF 2200G 3200G

3100 4100

----------------------------------------------------------------------------------------------

메모리지원 DDR4-2666 DDR4-2933 DDR4-3200

- CPU 목록은 OEM 제외이나, CPU 물량부족으로 OEM 제품도 공식적으로 리테일 시장에서 판매되었다. 우리나라의 AMD 공식 판매사에서 유통한 OEM CPU는 A/S 도 해준다. CPU는 원래 고장이 잘 나지 않지만, Zen 시리즈가 발열에 약하기 때문에, A/S 를 무시할 수는 없다.

x6xx (6 Cores - 12 Threads) CPU 벤치 (CPU-Z) 모델 싱글 멀티 ---- ---- ---- 1600 412 3204 2600 475 3829 3600 509 4028 5600 618 4799 7600 751 6215

9600 829 6385

- 태그 라이젠 사용하기

- 글쓴시간

- 분류 기술,IT/하드웨어 정보

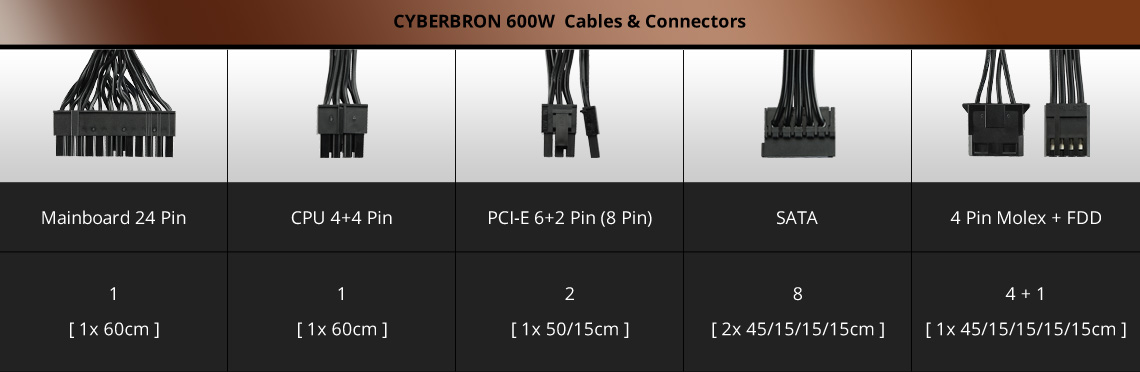

에너맥스 사이버브론 파워 구매했다. 2개 구매했다. 마침 이벤트로 싸게 판매해서 개당 5만냥 미만에 구매했다. 현재 가격은 5.8만냥 정도 된다.

원래는 500W 정도되는걸 사려고 눈팅하다가 운좋게 걸렸다. Nichicon 社의 420V / 270㎌ / 105℃

캐패시터를 사용한 제품이다.

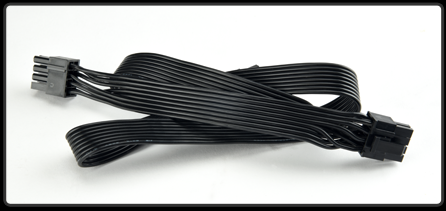

PCIe 8 핀을 2개 제공해준다. 이렇게 돌릴일은 없겠지만 말이다.

출력은 아래와 같다. 가장 중요한 12V 출력이 552W 이다. 생각보다는 좋아서 맘에 든다. 이 정도면 300W 정도되는 GPU 를 사용할 수 있는 수준이다. 그래서 8핀 PCIe 파워 커넥터가 2개를 제공해준다. 게다가 좀 무리하면 350W 급 GPU도 사용할 수 있을 것이다. 그렇다면 RTX4080 (TGP 320W) 사용 가능하려나 모르겠다. (실제로 4080 을 사용할 시스템에 이런 저가형 파워서플라이를 사용하지는 않겠지만 말이다)

---- 2024.05.06

후속작인 사이버브론 II 가 나왔는데, 이게 평이 좀 실망이라는 게 있다. 기존건 제조사가 대만의 CWT(Channal Well Technology) 였는데 새로나온 신형은 Helly라고 한다. CWT는 OEM/ODM 파워 제조사로는 최고라고 알려져 있다. 그렇다고 Helly 니까 안산다는건 좀 이상하지만 말이다. 하지만 파워가 2024.04 에 나왔는데도 ATX 3.1 을 지원하지 않는건 좀 아쉽다.

- 글쓴시간

- 분류 기술,IT/하드웨어 정보

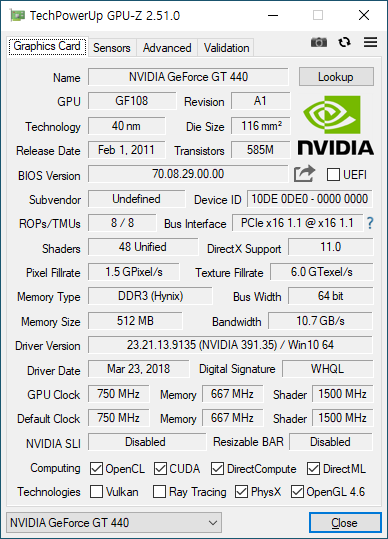

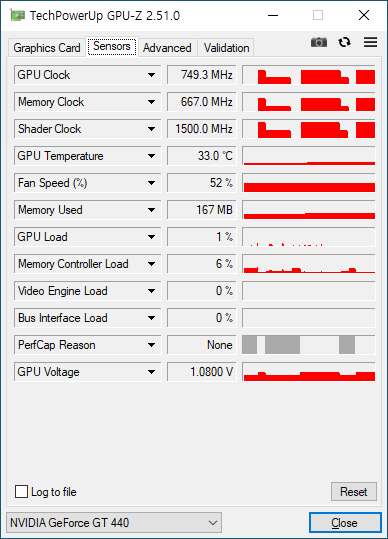

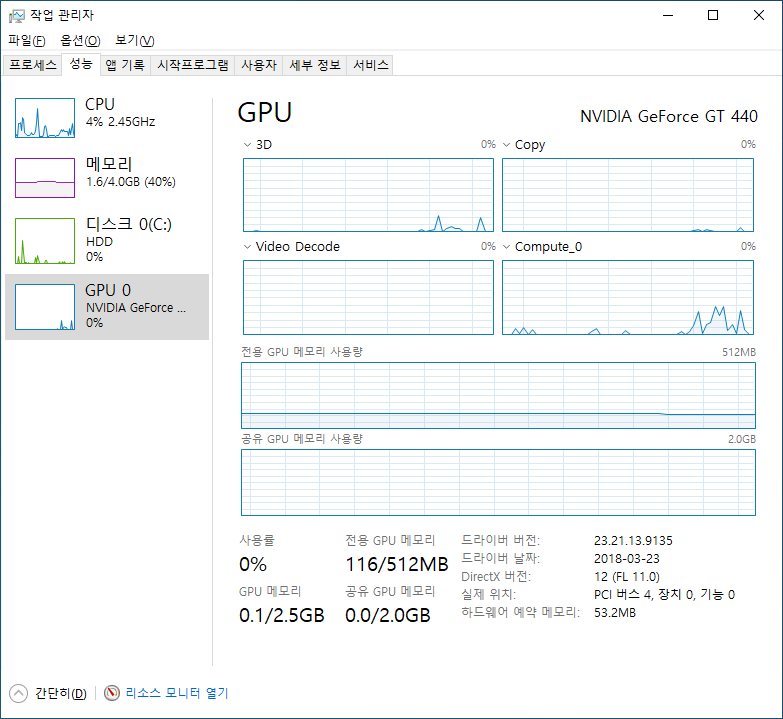

우연히 나눔받은 nVidia GeForce GT440의 정보. AFOX 의 제품으로 OEM 용 그래픽카드로 추정된다. DDR3 라서 게임 성능은 당연히 기대하지 않지만, 세컨 PC에 장착해서 유용하게 사용할것 같다. 이 블로그에 보면 GT440 에 대한 글이 몇 있다. 2010년 당시 그렇게 사고 싶긴 했는데 결국 안 산 제품이다. 하지만, 이렇게 사용하게 될 줄은 몰랐다.

그래도 GT440 은 PureVideo 3를 지원하기때문에 H.264 코덱으로 인코딩된 4K 동영상도 하드웨어적으로 디코딩 되는 좋은 기기다. (하지만 GT440 은 4K 출력이 안된다)

윈도10을 정식지원하기 때문에, GPU 상태가 윈도 작업관리자에 표시된다.

- 글쓴시간

- 분류 기술,IT/하드웨어 정보

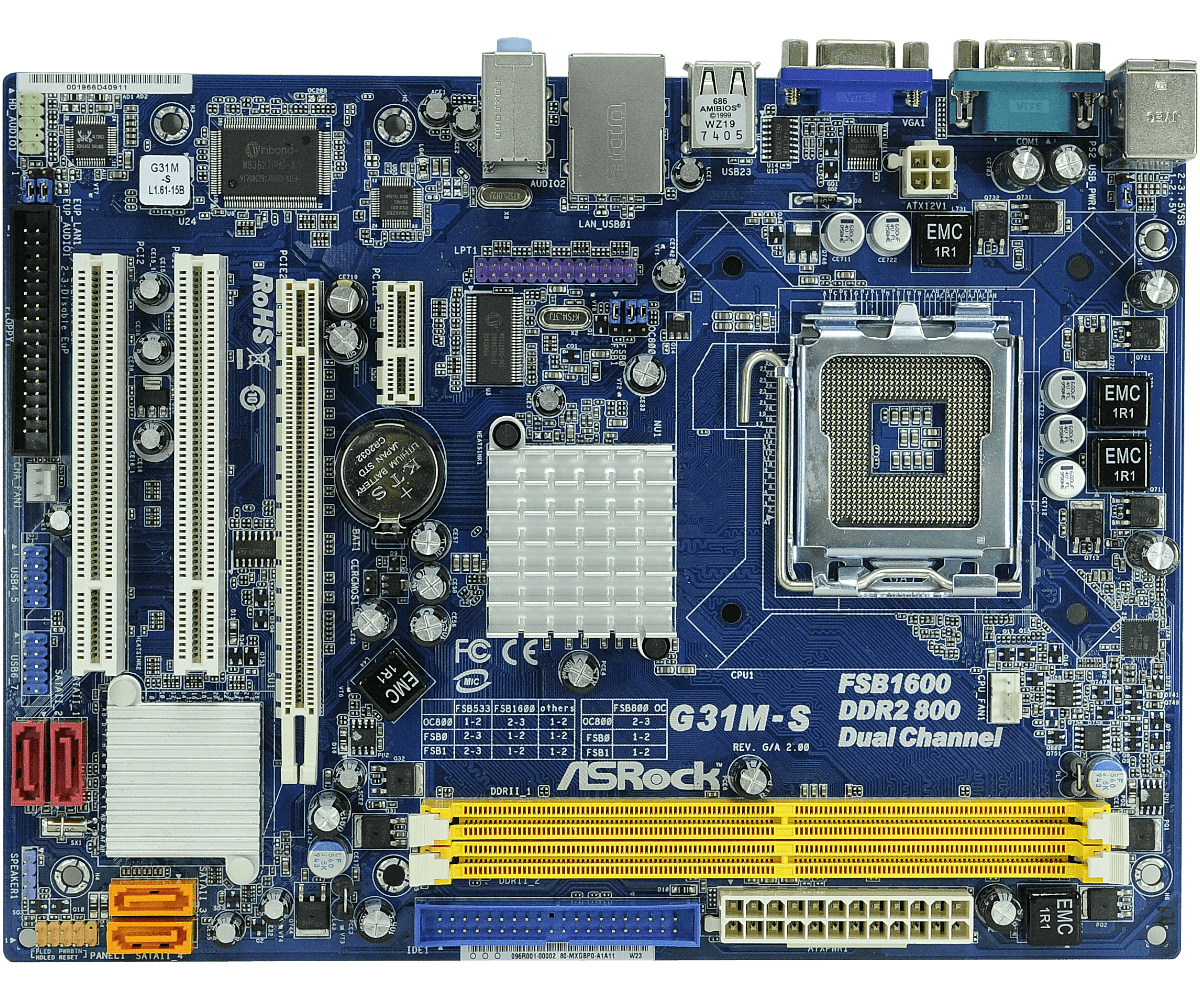

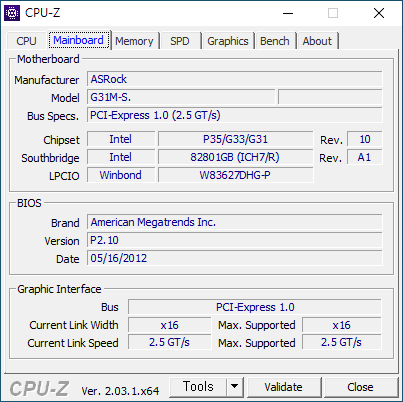

- EuP LAN / EuP Audio 를 지원하기 때문에 PSU 에서 EuP 지원되면 좀 더 적은 전력으로 대기할 수 있다.

- FSB 1600 오버클러킹에 대한 안내가 추가되었다. (보드에 마킹되어있다)

- 105W CPU 지원

- CD 헤더 삭제

- ALC662 코덱만 사용(기존 버전은 VIA® VT1708S 과 병행했음)

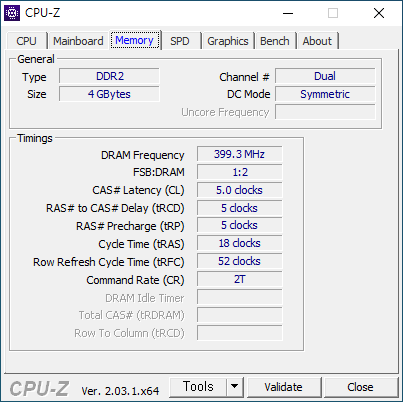

어쨌든 FSB 800 CPU 라도 DDR2-800 으로 세팅되면 매우 빨라진다.

나름 만족하면서 서드 피씨로 잘 쓰고 있다.